Ilustrasi via bankinfosecurity.com

Ilustrasi via bankinfosecurity.com

Cyberthreat.id – Peneliti keamanan dari Kaspersky mengungkapkan Lazarus menargetkan perusahaan pertahanan dengan menggunakan malware ThreatNeedle.

ThreatNeedle, menjadi salah satu cluster malware canggih dari Manuscrypt (alias NukeSped). Peneliti keamanan selama sekitar dua tahun ini telah mengaitkannya secara eksklusif ke Lazarus, yang menurut peneliti adalah kelompok hacker APT yang didukung negara Korea Utara.

Dikutip dari Threat Post, Peneliti keamanan dari Kaspersky Vyacheslav Kopeytsev dan Seongsu Park, menemukan Lazarus berada di balik operasi penyebaran phishing yang bertujuan untuk mencuri data penting dari perusahaan pertahanan dengan menggunakan malware ThreatNeedle.

Para peneliti dari Kaspersky mengatakan, mereka pertama kali memantau aktivitas itu pada pertengahan 2020. Saat itu, Lazarus melakukan operasi spionase siber yang rumit dan berkelanjutan, dengan menggunakan email bertema COVID-19 yang dipasangkan dengan informasi pribadi target yang tersedia untuk umum untuk memikat mereka agar menginstal malware itu.

Peneliti mengamati seluruh siklusnya, yang menurut mereka membantu mendapatkan wawasan tentang cakupan pekerjaan Lazarus serta menghubungkan titik-titik di antara berbagai operasi yang dijalankan. Ini dimulai dengan email yang menarik minat para korban dengan penyebutan COVID-19 dan disertai dengan informasi pribadi untuk membuatnya tampak lebih sah. Email itu menggunakan bahasa Rusia.

Sebelum meluncurkan serangan, kelompok tersebut mempelajari informasi yang tersedia secara umum tentang organisasi yang ditargetkan dan mengidentifikasi alamat email milik berbagai departemen perusahaan. Mereka kemudian membuat email phishing yang mengklaim memiliki pembaruan COVID-19 dengan menyisipkan dokumen Word berbahaya atau tautan berbahaya yang hosting di server milik penyerang.

“Dalam serangan ini, penyebaran phishing digunakan sebagai vektor infeksi awal. Sebelum meluncurkan serangan, kelompok tersebut mempelajari informasi tentang taget,” ungkap keduanya dalam hasil penelitian tersebut.

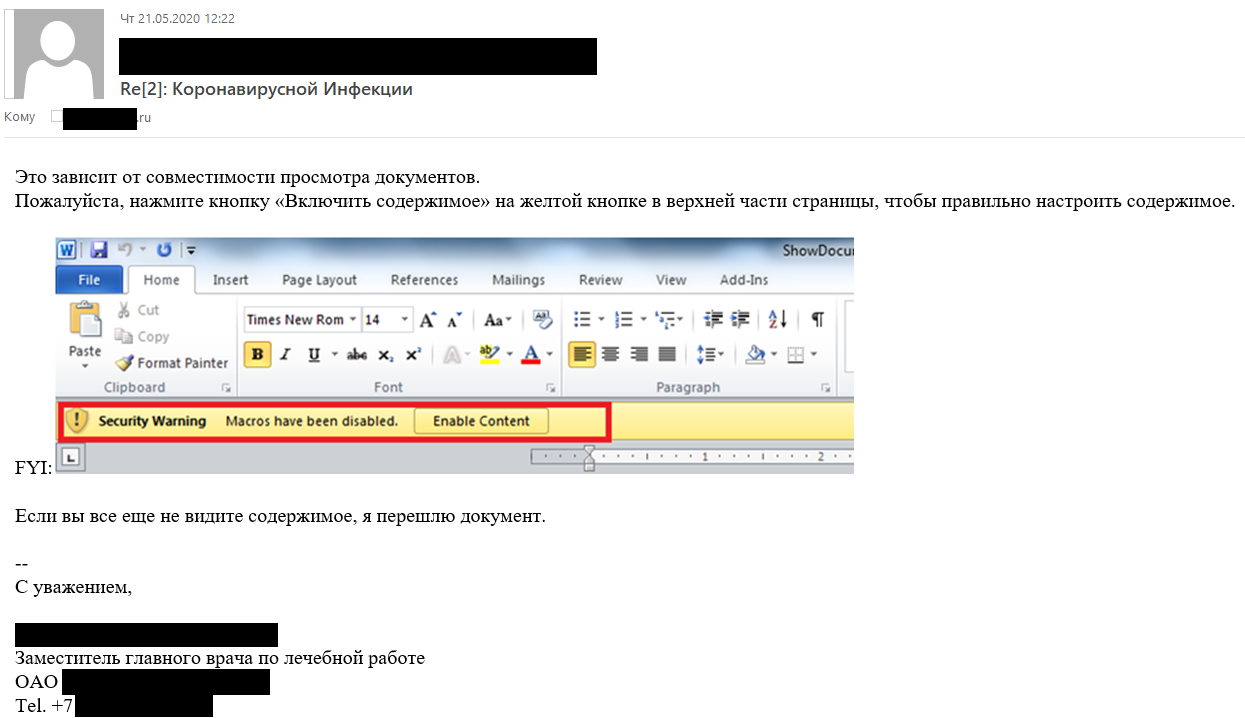

Untuk memastikan email tampak asli, penyerang mendaftarkan akun dengan layanan email publik untuk memastikan alamat email pengirim terlihat mirip dengan alamat email asli pusat medis, dan menggunakan data pribadi wakil kepala dokter dari pusat medis organisasi yang diserang untuk mengelabui bahwa itu benar-benar email asli.

Namun, ada beberapa kesalahan langkah dalam penelitian serangan yang diamati para peneliti. Muatan serangan itu disembunyikan dalam makro dokumen Microsoft Word yang disisipkan ke dokumen tersebut. Namun, dokumen tersebut berisi informasi tentang program penilaian kesehatan populasi daripada info tentang COVID-19. Artinya, pelaku mungkin tidak sepenuhnya memahami arti konten email yang mereka gunakan dalam serangan itu.

Permintaan untuk mengaktikan macro di dokumen Microsoft Word yang dikirim peretas | Sumber: Kaspersky

Upaya awal penyebaran phishing juga tidak berhasil karena makro dinonaktifkan di penginstalan Microsoft Office dari sistem yang ditargetkan. Sehingga, untuk mengelabuhi targetnya agar mengizinkan makro berbahaya diakses, penyerang akan mengirim email lain yang menunjukkan cara mengaktifkan makro di Microsoft Office. Namun, email itu tidak kompatibel dengan versi Office yang digunakan korban. Walhasil, penyerang harus mengirim email lain untuk menjelaskan ke target.

Penyerang akhirnya berhasil dengan serangan pada 3 Juni ketika karyawan membuka salah satu dokumen berbahaya, memungkinkan penyerang untuk mendapatkan kendali jarak jauh dari sistem yang terinfeksi.

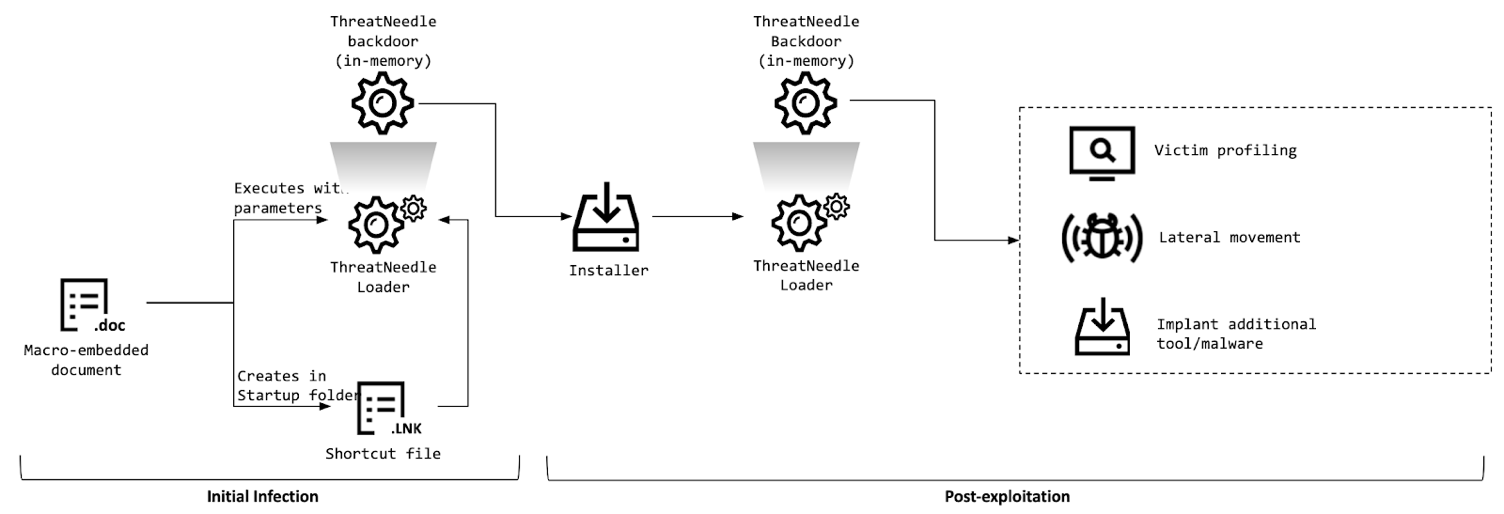

Setelah berhasil diinstal, ThreatNeedle menerapkan tiga tahap yang terdiri dari penginstal, pemuat, dan backdoor yang mampu memanipulasi file dan direktori, profil sistem, mengontrol proses backdoor, dan menjalankan perintah yang diterima.

Alur serangan | Sumber: Kaspersky

“Penyerang kemudian masuk ke dalam sistem, mereka melanjutkan untuk mengumpulkan kredensial menggunakan alat bernama Responder dan kemudian bergerak secara lateral, mencari aset penting yang ada di jaringan korban.”

Tak hanya itu, dengan menggunakan malware ini, mereka juga menemukan cara untuk mengatasi segmentasi jaringan dengan mendapatkan akses ke mesin router internal dan mengonfigurasinya sebagai server proxy, memungkinkan mereka untuk mengekstrak data yang dicuri dari jaringan intranet menggunakan alat khusus dan kemudian mengirimkannya ke server jarak jauh yang dikuasai peretas. Menurut Karpersky, datanya dikirim ke server yang berlokasi di Korea Selatan.

Dalam penelitian ini, peneliti Kaspersky juga menemukan keterkaitan antara serangan ini dengan serangan lain yang ditemukan sebelumnya yaitu DreamJob atau yang dikenal dengan operasi AppleJesus, yang berkaitan dengan APT Korea Utara.

"Investigasi ini memungkinkan kami untuk menciptakan hubungan yang kuat antara beberapa kampanye yang telah dilakukan Lazarus, serta mengidentifikasi berbagai strategi dan infrastruktur bersama dari berbagai serangan grup,” kata peneliti.[]

Editor: Yuswardi A. Suud

Share: