Ilustrasi webcam via qeisecurity.com

Ilustrasi webcam via qeisecurity.com

Cyberthreat.id – Peneliti keamanan menemukan database terbuka yang memuat 124 juta baris data milik ribuan pengguna pengguna aplikasi kamera web, Adorcam.

Data yang terbuka itu termasuk lokasi kamera, mikrophon yang aktif dan nama jaringan WIFI yang tersambung ke kamera, juga informasi tentang pemilik webcam seperti alamat email.

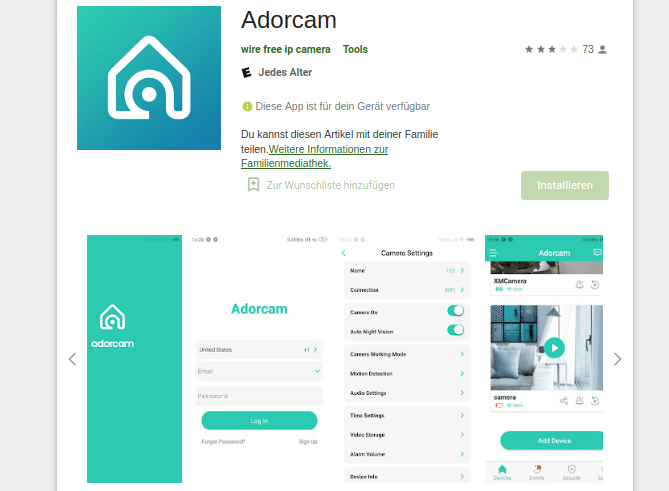

Adorcam merupakan aplikasi yang menyediakan koneksi peer-to-peer (P2P) untuk merek kamera web IP seperti Zeeporte dan Umino. Aplikasi ini telah diunduh oleh lebih dari 10.000 pengguna Android.

Dikutip dari ET CISO, peneliti keamanan bernama Justin Paine menemukan bukti kamera menggunggah rekaman video dari webcam ke penyimpanan berbasis Cloud, meskipun tidak dapat diverifikasi karena tautan telah kedaluwarsa.

Dalam posting blognya , Paine mengatakan, pengguna yang terdampak kebocoran data ini dapat dengan mudah menjadi target serangan manipulasi psikologis yang sangat meyakinkan. Bermodalkan detail data pengguna di tangannya, penjahat siber dapat mendekati salah satu pengguna yang datanya ada di database ini dengan berpura-pura sebagai perwakilan Adorcam.

Aplikasi Adorcam di Google Play Store

“Penjahat siber memiliki banyak detail untuk membangun kepercayaan dan kredibilitas dengan korban serangan phishing. Penyerang juga memiliki informasi geografis untuk meluncurkan serangan bertarget dalam bahasa asli pengguna,” ujarnya.

Paine juga menemukan server MTQQ mengekspose kredensial lengkap, nama host, dan port untuk server MQTT. Sehingga ada kemungkinan, aktor jahat mungkin telah terhubung dan mengunduh semua data yang disimpan, menghapus data, atau mengubah data. Ia mengaku sudah memberitahukan kerentanan ini kepada pengembang Adorcam, dan pengembang segera memperbaiki kerentanan tersebut.

“Saya tidak mencoba untuk mengonfirmasi apakah kredensial yang bocor memungkinkan saya untuk tersambung ke database karena melanggar hukum,” ujarnya.

Sejauh ini belum ada tanggapan dari pihak Adorcam.[]

Editor: Yuswardi A. Suud

Share: