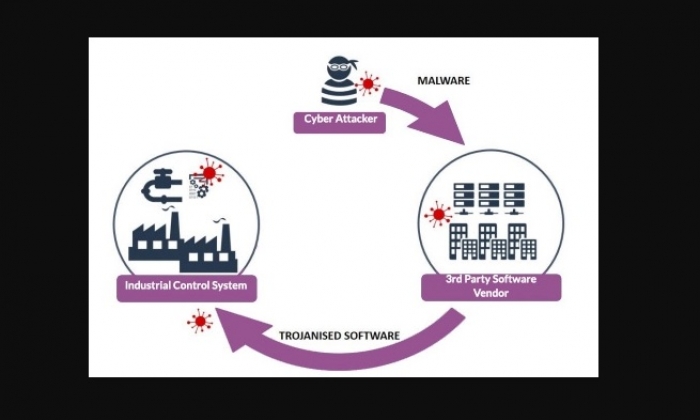

Ilustrasi serangan rantai pasokan atau supply chain attack | Foto: infinitygroup.co.uk

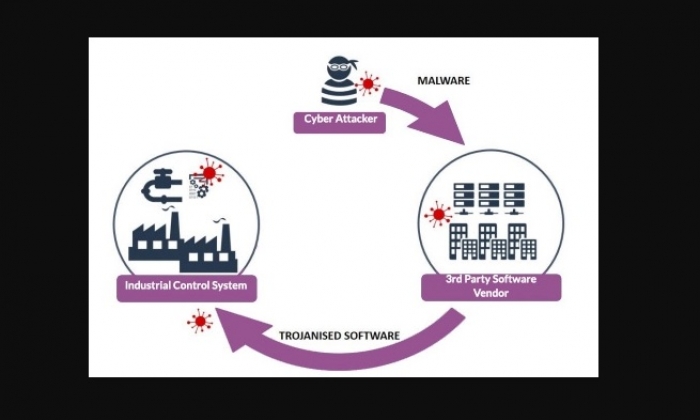

Ilustrasi serangan rantai pasokan atau supply chain attack | Foto: infinitygroup.co.uk

Cyberthreat.id – NoxPlayer, emulator Android terkemuka, diserang perangkat lunak jahat (malware). Peretas menyusup ke infrastruktur peladen (server) perusahaan dan menyebarkan malware ke pengguna emulator .

Serangan itu mirip yang dialami SolarWinds, perusahaan manajemen perangkat TI asal Amerika Serikat, pada Desember 2020. Keduanya diserang dengan taktik “supply chain attack” (serangan rantai pasokan)—dan sama-sama menyerang pembaruan perangkat lunak.

NoxPlayer adalah emulator Android yang dibuat oleh perusahaan BigNox. Emulator Android adalah program/perangkat lunak yang memungkinkan pengguna menjalankan sistem operasi Android di komputer Windows dan macOS.

Perusahaan keamanan siber asal Slowakia, ESET, yang menemukan serangan itu mengatakan, peretas misterius berhasil menyusup ke salah satu halaman antarmuka pemrograman aplikasi (application programming interface/API) resmi perusahaan (api.bignox.com) dan peladen file-hosting (res06.bignox.com).

“Dengan menggunakan akses ini, peretas merusak URL unduhan pembaruan NoxPlayer di server API untuk mengirimkan malware ke pengguna NoxPlayer,” tulis ESET dalam laporannya kepada ZDNet, portal media cybersecurity, diakses Selasa (2 Februari 2021).

Menurut ESET, terdapat tiga malware berbeda yang terdeteksi dan disebarkan dalam pembaruan aplikasi palsu tersebut. Semuanya disesuaikan kepada korban-korban yang dipilih.

Malware yang masuk ke pembaruan NoxPlayer sejauh ini baru dikirim hanya ke lima korban yang berlokasi di Taiwan, Hong Kong, dan Sri Lanka.

ESET memperkirakan serangan terjadi sejak September 2020 itu lebih pada bentuk pengintaian (spionase) ketimbang motif uang.

Namun, peretas tidak menargetkan semua pengguna perusahaan, hanya fokus pada komputer tertentu. Ini menunjukkan serangan sangat ditargetkanpada kelas pengguna tertentu, kata ESET.

Meski baru terdeteksi ke lima korban, tak menutup kemungkinan, seperti kasus SolarWinds, banyak pengguna yang telah menginstal pembaruan yang dikirimkan peretas tersebut. Karena malware itu menyaru dalam pembaruan NoxPlayer, pengguna bisa saja tanpa curiga bahwa notifikasi itu sah, lalu menginstalnya.

Meski telah diberitahu soal insiden itu, ESET mengatakan BigNox membantah telah diretas.

"Kami saat ini masih terus menyelidiki, tapi kami telah menemukan korelasi nyata dengan grup yang secara internal kami sebut ‘Stellerai, yang akan kami laporkan dalam waktu dekat,” ujar ESET.

Korelasi itu mengacu pada tiga jenis malware yang disebarkan melalui pembaruan NoxPlayer. Menurut ESET, malware itu memiliki kemiripan jenis malware yang digunakan dalam “supply chain attack” yang menargetkan situs web kantor kepresidenan Myanmar pada 2018 dan Universitas Hong Kong pada awal 2020.

Insiden siber yang dialami NoxPlayer adalah serangan rantai pasokan ketiga yang ditemukan oleh ESET selama dua bulan terakhir. Sebelumnya,mereka menemukan insiden yang menimpa Able Desktop, perangkat lunak yang digunakan oleh banyak lembaga pemerintah Mongolia. Lalu, kedua adalah kasus VGCA, otoritas sertifikat digital resmi pemerintah Vietnam.

Redaktur: Andi Nugroho

Share: